这是我们安全访问博客系列的第三篇文章。如果您还没有阅读 Yanlin 的前两篇博客,可点击阅读有关 Secure Workspace 的基础和愿景的博客:《使用 Splashtop Secure Workspace 实现安全访问改革》;有关 Secure Workspace 的实际应用的博客:《安全访问改革:Splashtop Secure Workspace 的实际应用》

深度挖掘 Splashtop Secure Workspace

我在之前的博客中阐述了 Splashtop Secure Workspace 的架构,展示了如何利用这一平台解决具有挑战性的实际问题。该系列的第三篇博客深入研究了各种精选功能,可以应对上一篇博客《安全访问改革:Splashtop Secure Workspace 的实际应用》中提到的使用场景。

回顾:Splashtop Secure Workspace 产品架构

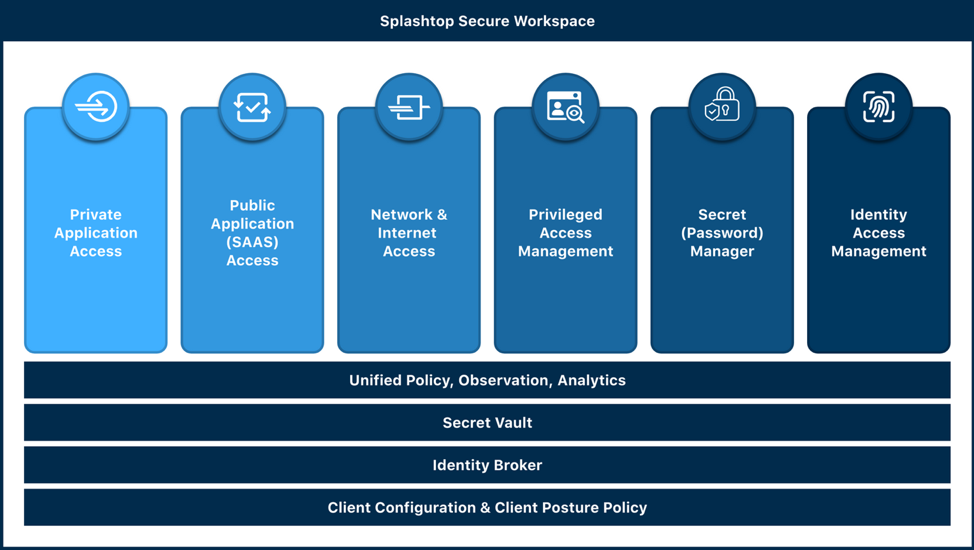

让我们回到我们产品架构的核心,在第一篇博客《使用 Splashtop Secure Workspace 实现安全访问改革》中已经对此进行了说明。

Secure Workspace 的�产品架构打破了市场上其他传统的“单点式解决方案”模式,采用“多点式解决方案”模式,其中集成了身份和凭据管理、特权访问管理以及网络和应用程序访问控制等元素。

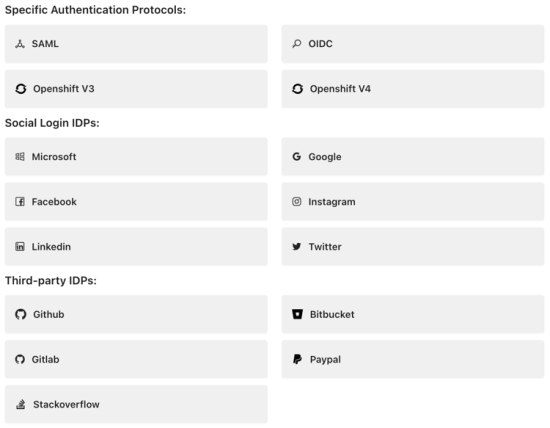

我们的系统采用身份优先的安全方法,通过与 Microsoft Entra ID(Azure AD)、Google Workspace、Okta 等常见的身份提供商集成来提供支持。我们内置的身份代理功能还可以通过 SAML、OIDC 兼容其他软件。Splashtop Secure Workspace 提供内置的用户和组管理器选项,为不使用外部身份提供程序的组织提供支持。

我们引入了零知识秘密保管库,这是我们的密码管理器和特权访问管理前端的基石。我们的秘密保管库旨在帮助个人用户和组织管理凭据,促进密码、API 密钥甚至一次性令牌等秘密的共享。零知识设计的优势在于,仅用户(而非 Splashtop 或系统管理员)可以访问保管库中的秘密,从而确保最大程度的隐私。按需解密会在需要时直接在设备(桌面、移动应用、浏览器)上进行,共享密钥仅在使用时解密。这种做法可以保护凭据的完整性并最大限度地降低泄露的风险。

Splashtop Secure Workspace 将从这三个不同领域管理访问控制:基于互联网的公共应用程序(SaaS),位于本地和云端的私有应用程序,以及一般网络/互联网访问。我们希望能够随着时间的推移不断扩大支持的深度和广度。

为了提供清晰的视野和轻松的故障排除,我们构建了先进的观测系统,将在下一篇博客中予以探讨。当然,有关 Splashtop Secure Workspace 的内容一篇博客远不够分享。如果您对这篇博客概�述的功能感兴趣,我们诚邀您注册以抢先体验 Splashtop Secure Workspace。

Secure Workspace 背后的引擎 —— 策略

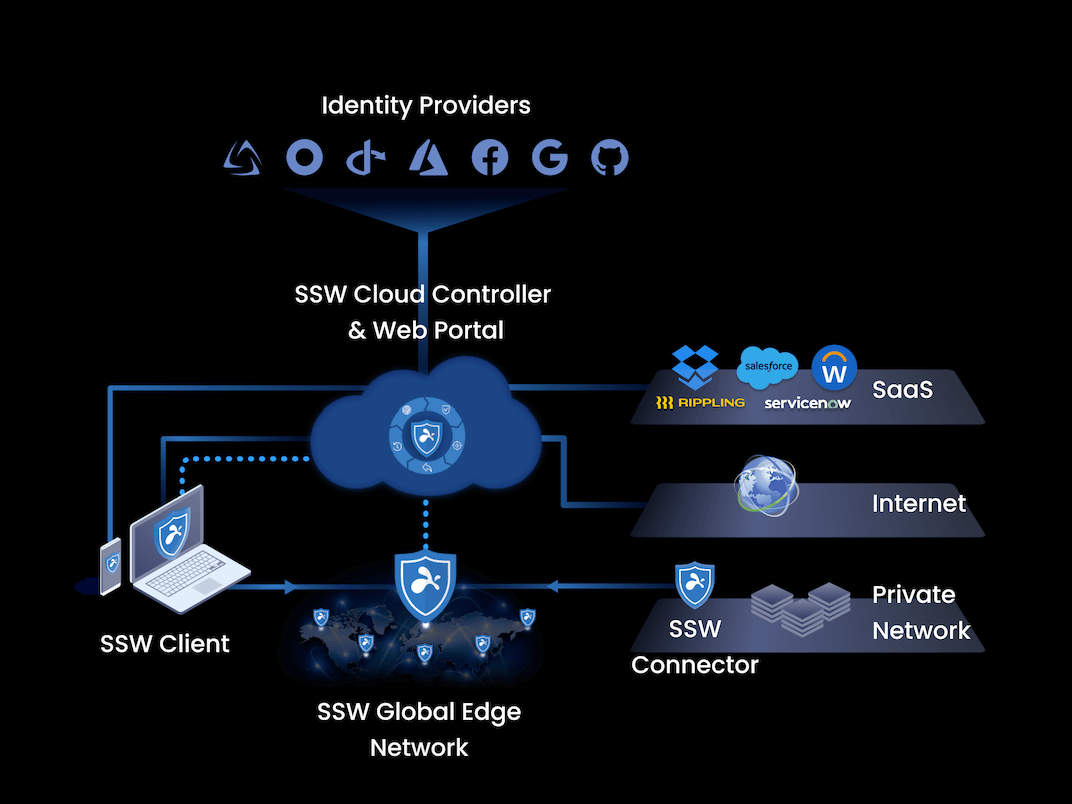

首先,向大家介绍下我们系统的核心支柱 —— 策略。策略创建了为 Splashtop Secure Workspace 提供动力的蓝图。下图说明了 Splashtop Secure Workspace(SSW)系统(由 SSW Cloud Controller、Web 门户和 SSW Global Edge Network 组成)如何控制从客户端到企业应用程序和资源的访问。

策略起到了很关键的作用。除了访问权限设置外,策略还为决定是否允许访问以及允许访问的条件增加了额外的维度。经验丰富的 IT 管理员配置了远程访问产品,他们知道远程访问产品的强大功能源于全面的策略。但是,如何在这些策略的精细度和明确性与配置的简洁性和易用性之间取得平衡是一门艺术。Splashtop Secure Workspace 旨在在这两者之间取得恰当的平衡。

简化策略并使策略易于管理的关键之一在于采用全系统策略,而不是苦苦挣扎于大量针对特定领域的单个策略。接下来,让我们深入研究 Secure Workspace 的两个全系统策略:统一策略和设备策略。

组织层面的统一策略

许多组织都希望能在行业最佳实践或监管合规性的指导下制定统一的安全标准。如今,IT 管理员常常发现自己陷入这样的困境:试图跨不同架构和安全对象模型实施统一策略。

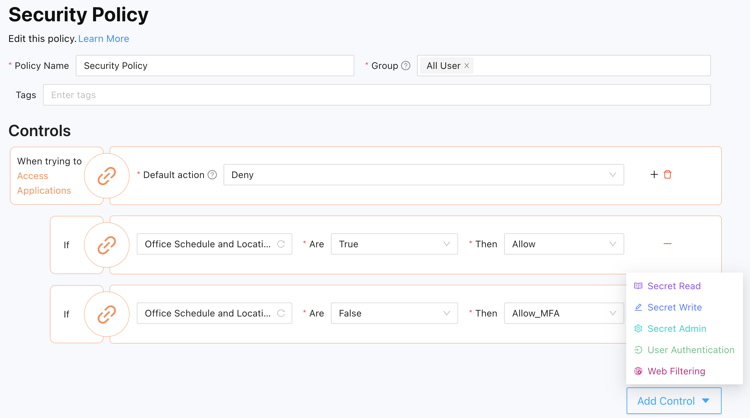

借助 Splashtop Secure Workspace,IT 管理员可以轻松在组织级别建立统一的策略系统。这些策略涵盖了一系列元素,从身份验证、授权到应用程序访问条件、秘密访问条件,甚至包括 Web 过滤。通过在统一平台实施这些策略,组织可以在整个组织实施标准化的访问管理实践。

设备注册和安全状态策略

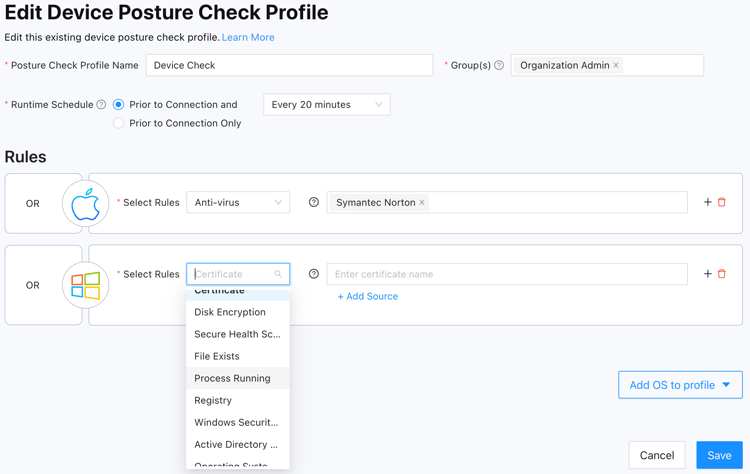

同样,我们认为所有企业设备都应保持统一的安全标准。为此,Splashtop Secure Workspace 提供了一种简单方法,可确保所有设备在授予访问权限之前满足适当的安全级别。Secure Workspace 具备一系列控件,可以检查磁盘加密设置、防火墙配置、防病毒软件是否存在、操作系统版本以及其他系统属性等方面,便于 IT 管理员实施恰当的保护措施,最大限度降低设备受损的风险。

Splashtop Secure Workspace 还能控制设备在系统上的注册,允许 IT 根据需要进行必要的审批以确认设备身份。每次访问尝试都要经过基于证书的全面检查,以验证这些设备的身份。

应用程序和机密级别的访问策略

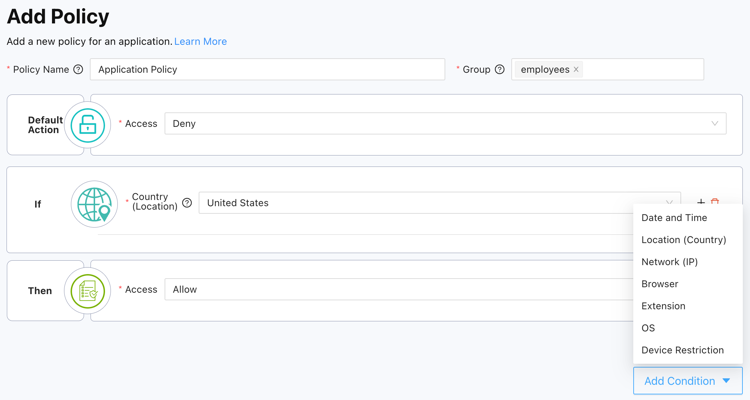

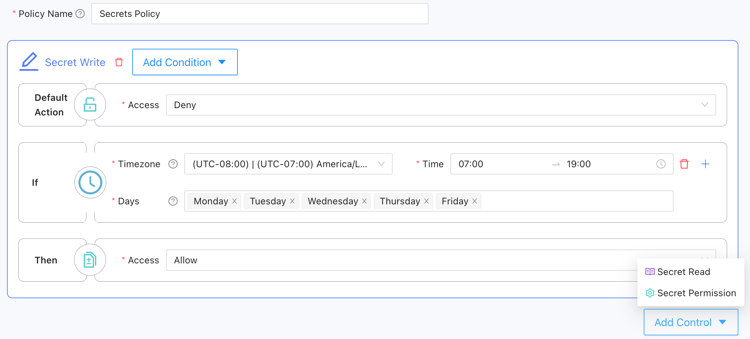

通过统一策略和设备策略安全地制定基础策略,IT 管理员可以从应用程序和机密级别定义条件访问策略。

精细化策略将时间、地点、设备、网络、浏览器、操作系统等因素考虑在内,让 IT 管理员能够非常精确地控制应用程序和机密的访问人员。IT 管理员对条件访问规则控制越精细,就越能为组织的访问管理流程提供更多灵活性和安全性。

为应用程序配置做好准备

早些时候,我们讨论了应用程序访问策略,这是我们要保护的资源。接下来,我们将重点探讨这些应用程序的配置。

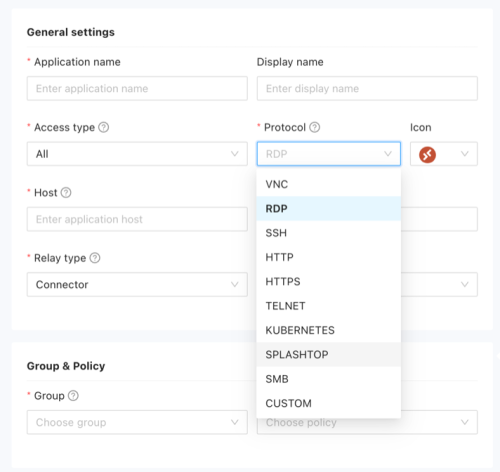

Splashtop Secure Workspace 可以为一系列应用程序类型提供访问权限。应用程序类别包括私有或公共 SaaS 应用程序,对 Windows、Mac 或 Linux 设备的 RDP 或 VNC 访问,文件共享(Microsoft SMB),甚至包括办公室或零售店监控摄像头的视频流。针对 RDP、VNC、telnet、SSH、Kubernetes 控制等选定协议,我们可以借助 Secure Workspace 从任意主流的 HTML5 兼容浏览器提供客户端访问和基于浏览器的无客户端访问。

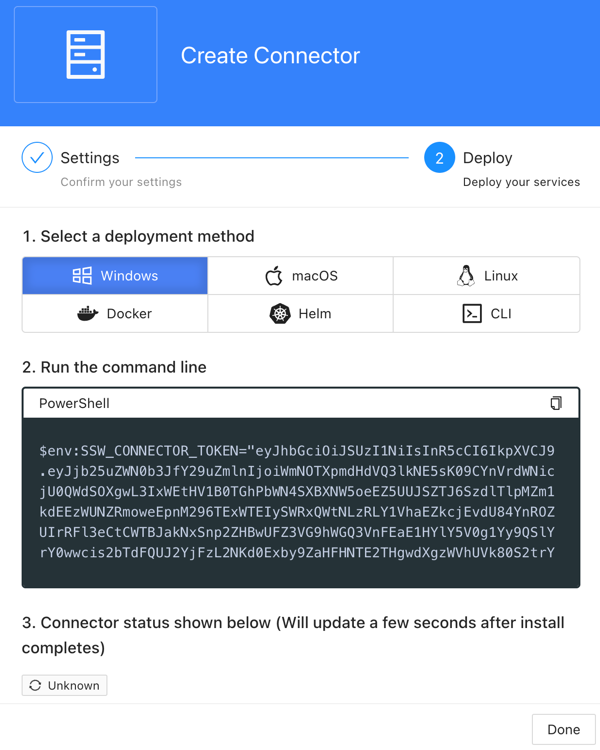

在 Secure Workspace 中,公共应用程序指通过单点登录(SSO)机制(如 SAML 和 OIDC)提供访问权限的 SaaS 解决方案。而私有应用程序可能在互联网或专用网络上运行,通常不支持标准的 SSO 集成。对于托管在专用网络的应用程序,Splashtop Secure Workspace Connector 可实现无缝访问。这些连接器安装在托管应用程序的专用网络中,无论是在远程办公室、公司园区、私有数据中心,还是公共云中的虚拟私有云,如谷歌、AWS 和 Microsoft Azure。以下是 SSW Connector 可用的各种部署选项截图:

上一节探讨的条件访问策略可以控制对这些已配置应用程序的访问权限。此外,我们的内置秘密保管库可用于为应用程序访问分配共享密钥。秘密保管库允许员工和外部各方访问应用程序,而无需记住登录详细信息或密码。

应用程序完成配置后,将会显示在 Secure Workspace Web 门户、浏览器扩展程序以及桌面和移动应用程序中,允许根据用户在组织内的组成员资格“一键式”安全访问分配的应用程序。

实现安全便捷的访问共享

我们来看看之前提到的一个用例:安全无缝的第三方访问。得益于集成的秘密保管库、特权访问管理功能以及公共和私有访问方法,Splashtop Secure Workspace 可为员工和第三方实现无缝的应用程序共享。

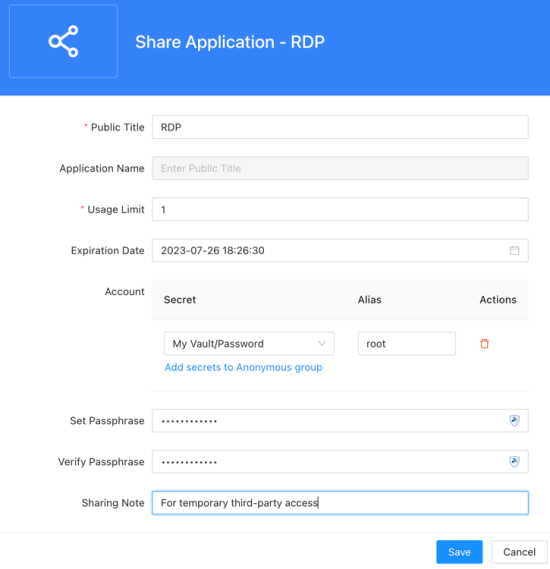

第三方访问应用程序共享配置如下图所示:

要想更详细了解这一过程,可点击观看下面��的短视频:

该视频演示了 Splashtop Secure Workspace 如何使用临时访问链接与第三方临时共享访问权限。此外,通过 Secure Workspace,IT 能够利用身份提供商(IDP)快速添加与组织长期合作的第三方,例如承包商、实习生和审计师。Secure Workspace 还允许使用动态凭据,允许共享私有应用程序访问权限(例如通过密码),而无需透露实际凭据。

Secure Workspace 解决了 IT 管理员尝试了各种产品后仍未解决的持续痛点。

时刻保持警惕:安全性的关键

监控和记录所有事件是任何安全访问平台的一个重要方面。Splashtop Secure Workspace 为 IT 管理员提供了实时会话管理工具,使 IT 能够监控活跃的用户会话,在必要时终止会话,还可以强制进行会话录制以用于审计和合规性。这种对会话的实时可见性和控制性可以增强安全性,提高会话管理的效�率。

此外,Splashtop Secure Workspace 通过事件日志和会话视频录制提供全面的可见性。通过大量的遥测数据,组织可以深入了解各种事件,并根据需要查看会话记录。这种全面的可见性可以加强对整个组织安全状况的了解。

立即体验

虽然我们已经讨论了 Splashtop Secure Workspace 的几个关键方面,但我仍期待与大家分享更多功能。要真正体验这一平台的全部潜力,最好的方式就是注册抢先体验计划。

在等待访问期间,您可以随时浏览 Secure Workspace 文档以及其他学习资源。

在即将发布的博客中,我将展示一个实际的使用案例,说明 Splashtop Secure Workspace 如何控制对私有大语言模型(LLM)的访问。实际上,私有大语言模型(LLM)就是个人版“ChatGPT”,不会意外泄露个人数据。敬请期待!